经典密码学

对称密钥系统

凯撒密码是一种对称(私钥)加密方法:使用一套密钥对信息进行加密,然后使用同一套密钥对密文解密成译文。也就是说加密密钥和解密密钥是相同的。

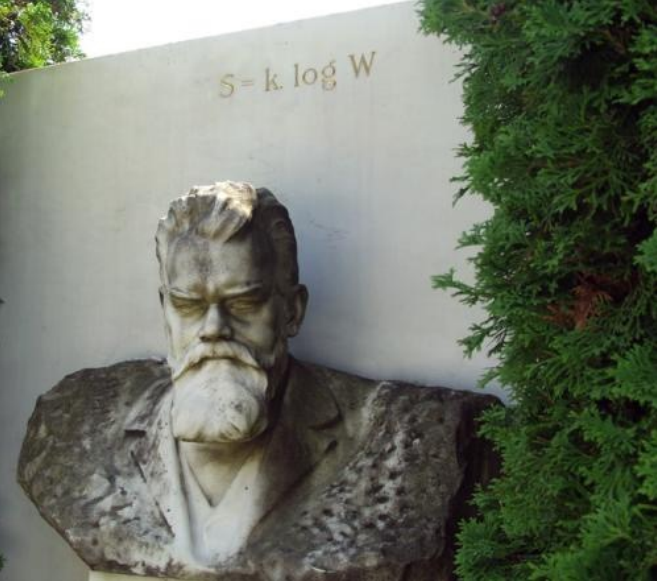

词频统计可以很容易破解凯撒密码,一次性密码本(Vernam密码,1917年由香农证明)也属于对称加密,是一种无法被破解的加密技术,但要求使用与待发送消息长度相同或更长的一次性预共享密钥。

密钥至少与消息一样长

密钥完全随机

密钥用完即弃,并准备新的密钥

但在实际中,Vernam \text{Vernam} Vernam

非对称密钥系统

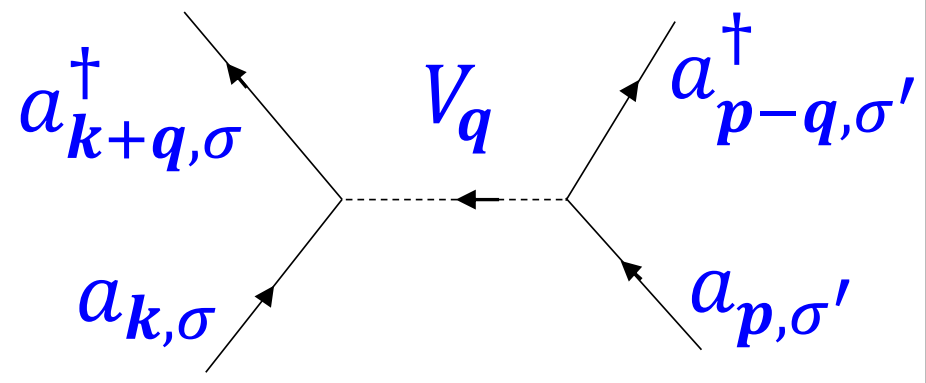

密码学的核心在于密钥的传递,而非密文本身,因为密文是向公共广播的,非对称密钥系统就是加密和解密使用不同的密钥,且加密密钥可以公开,称为公钥,而解密密钥必须保密,称为私钥。任何加密都可以看作是一个函数,若加密密钥的函数是 f : P → C f{:}P \to C f : P → C f − 1 : C → P f^{-1}{:}C \to P f − 1 : C → P f f f f − 1 f^{-1} f − 1 RSA \text{RSA} RSA

RSA \text{RSA} RSA RSA \text{RSA} RSA 密钥生成 、密钥分发 、加密 、解密 。

RSA \text{RSA} RSA e , d , n e,d,n e , d , n m , 0 ≤ m < n m,0 \le m < n m , 0 ≤ m < n

( m e ) d ≡ m ( m o d n ) (m^e)^d\equiv m\ ({\mathrm{mod}}\ n)

( m e ) d ≡ m ( mod n )

式中 m m m e , n e,n e , n d d d n n n e , n e,n e , n m m m d d d

step1.密钥生成

随机选择两个大质数 p p p q q q

计算 n = p q n = pq n = pq

计算欧拉熵函数 ϕ ( n ) = ( p − 1 ) ( q − 1 ) \phi(n) = (p-1)(q-1) ϕ ( n ) = ( p − 1 ) ( q − 1 )

选择一个整数 e e e 1 < e < ϕ ( n ) 1 < e < \phi(n) 1 < e < ϕ ( n ) gcd ( e , ϕ ( n ) ) = 1 \gcd(e, \phi(n)) = 1 g cd( e , ϕ ( n )) = 1 e e e ϕ ( n ) \phi(n) ϕ ( n )

定义私钥指数 d d d d ⋅ e = 1 ( m o d ϕ ( n ) ) d\cdot e=1({\mathrm{mod}}\ \phi(n)) d ⋅ e = 1 ( mod ϕ ( n )) e e e d d d

公钥由模数 n n n e e e d d d p p p q q q ϕ ( n ) \phi(n) ϕ ( n ) d d d

step2.密钥分发

假设 Bob \text{Bob} Bob Alice \text{Alice} Alice RSA \text{RSA} RSA Bob \text{Bob} Bob Alice \text{Alice} Alice Alice \text{Alice} Alice Bob \text{Bob} Bob Alice \text{Alice} Alice n n n e e e Bob \text{Bob} Bob Alice \text{Alice} Alice d d d

step3.加密

在 Bob \text{Bob} Bob Alice \text{Alice} Alice m m m 0 ≤ m < n 0 \le m < n 0 ≤ m < n Alice \text{Alice} Alice Alice \text{Alice} Alice ( n , e ) (n,e) ( n , e ) m m m c c c

c ≡ m e ( m o d n ) c \equiv m^e\ ({\mathrm{mod}}\ n)

c ≡ m e ( mod n )

step3.解密 Alice \text{Alice} Alice c c c ( n , d ) (n,d) ( n , d ) m m m

c d ≡ ( m e ) d ≡ m ( m o d n ) c^d \equiv \left(m^e\right)^d \equiv m\ ({\mathrm{mod}}\ n)

c d ≡ ( m e ) d ≡ m ( mod n )

BB84 协议

RSA \text{RSA} RSA BB84 \text{BB84} BB84

一次性密码本、非对称密钥系统

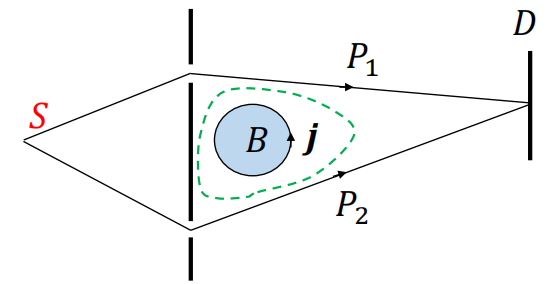

通过量子信道分发密钥

通过经典信道发送密文

BB84 \text{BB84} BB84

BB84 \text{BB84} BB84

Alice \text{Alice} Alice 4 n 4n 4 n

Alice \text{Alice} Alice 4 n 4n 4 n Bob \text{Bob} Bob

Bob \text{Bob} Bob 4 n 4n 4 n

接下来的步骤都在经典信道上进行,也就是说接下来的操作全被认为是公开的

Bob \text{Bob} Bob Alice \text{Alice} Alice Bob \text{Bob} Bob 2 n 2n 2 n

Alice \text{Alice} Alice n n n Bob \text{Bob} Bob 0 0 0

Alice \text{Alice} Alice Bob \text{Bob} Bob n n n m m m

由于 Alice \text{Alice} Alice Bob \text{Bob} Bob Bob \text{Bob} Bob Alice \text{Alice} Alice Alice \text{Alice} Alice Bob \text{Bob} Bob 50 % 50\% 50% Eve \text{Eve} Eve 50 % 50\% 50% 25 % 25\% 25% Alice \text{Alice} Alice Bob \text{Bob} Bob

需要注意的是,通过 BB84 \text{BB84} BB84

最后,因为信道的噪声和其他不可避免的误差,Alice \text{Alice} Alice Bob \text{Bob} Bob Eve \text{Eve} Eve Alice \text{Alice} Alice Bob \text{Bob} Bob Eve \text{Eve} Eve

信息纠错 :使用二分法检验二进制数的奇偶性,找出并纠正错误。

保密增强 :若经过纠错后的字符串长度为 n n n Eve \text{Eve} Eve t t t Alice \text{Alice} Alice Bob \text{Bob} Bob n n n t t t Alice \text{Alice} Alice Bob \text{Bob} Bob n − t n-t n − t s s s Eve \text{Eve} Eve k = n − t − s k=n-t-s k = n − t − s 2 − s / ln 2 2^{-s}/\ln 2 2 − s / ln 2 Eve \text{Eve} Eve s s s

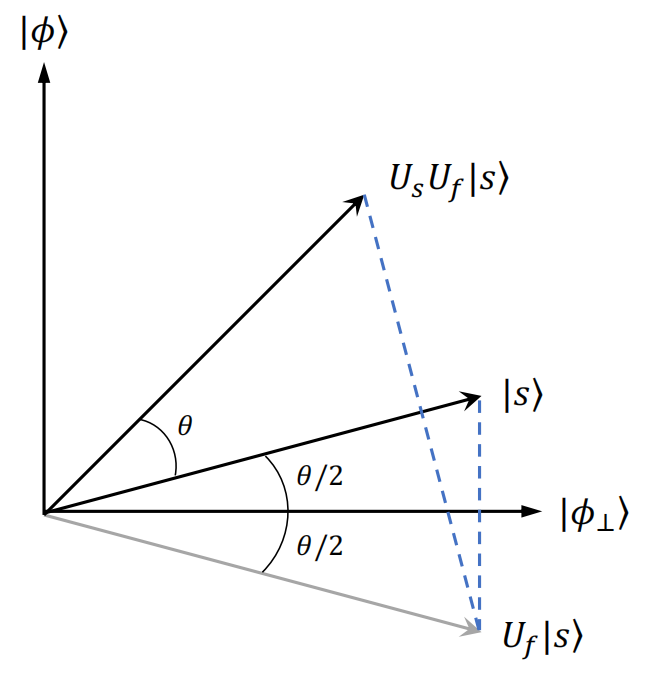

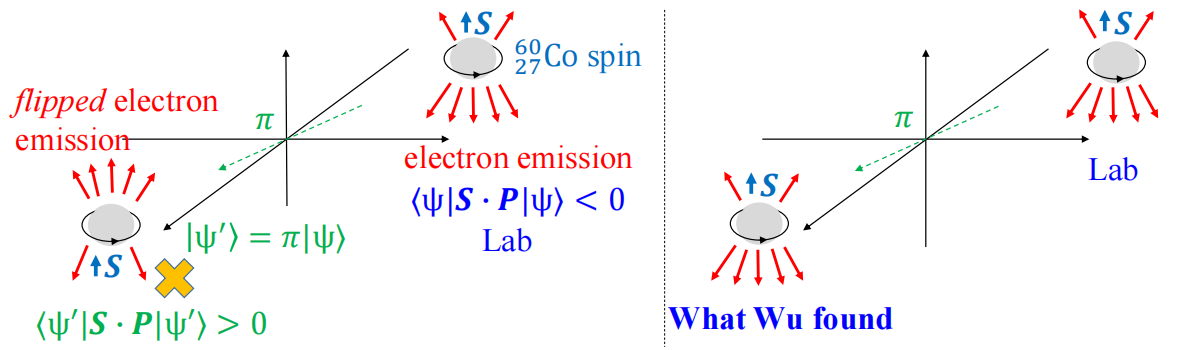

BB84 \text{BB84} BB84 Eve \text{Eve} Eve σ x ( ⊗ ) \sigma_x \left(\otimes\right) σ x ( ⊗ ) σ z ( ⊕ ) \sigma_z \left(\oplus\right) σ z ( ⊕ ) [ σ x , σ z ] ≠ 0 \left[\sigma_x,\sigma_z\right] \neq 0 [ σ x , σ z ] = 0

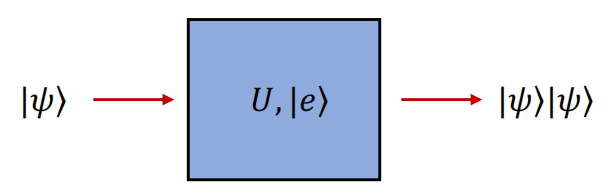

量子不可克隆定理保证了 Eve \text{Eve} Eve

在 Alice \text{Alice} Alice Bob \text{Bob} Bob Eve \text{Eve} Eve Eve \text{Eve} Eve 50 % 50\% 50% Bob \text{Bob} Bob 50 % 50\% 50% Eve \text{Eve} Eve Bob \text{Bob} Bob 25 % 25\% 25% ( 3 4 ) n \left(\frac{3}{4}\right)^n ( 4 3 ) n n n n 1 1 1

P ( n ) = 1 − ( 3 4 ) n P(n)=1-\left(\frac{3}{4}\right)^n

P ( n ) = 1 − ( 4 3 ) n

量子隐形传态

可以把任意的未知量子态传输到目标位置,但传输的是态的信息而不是态本身。即便 Alice \text{Alice} Alice Bob \text{Bob} Bob Alice \text{Alice} Alice Bob \text{Bob} Bob

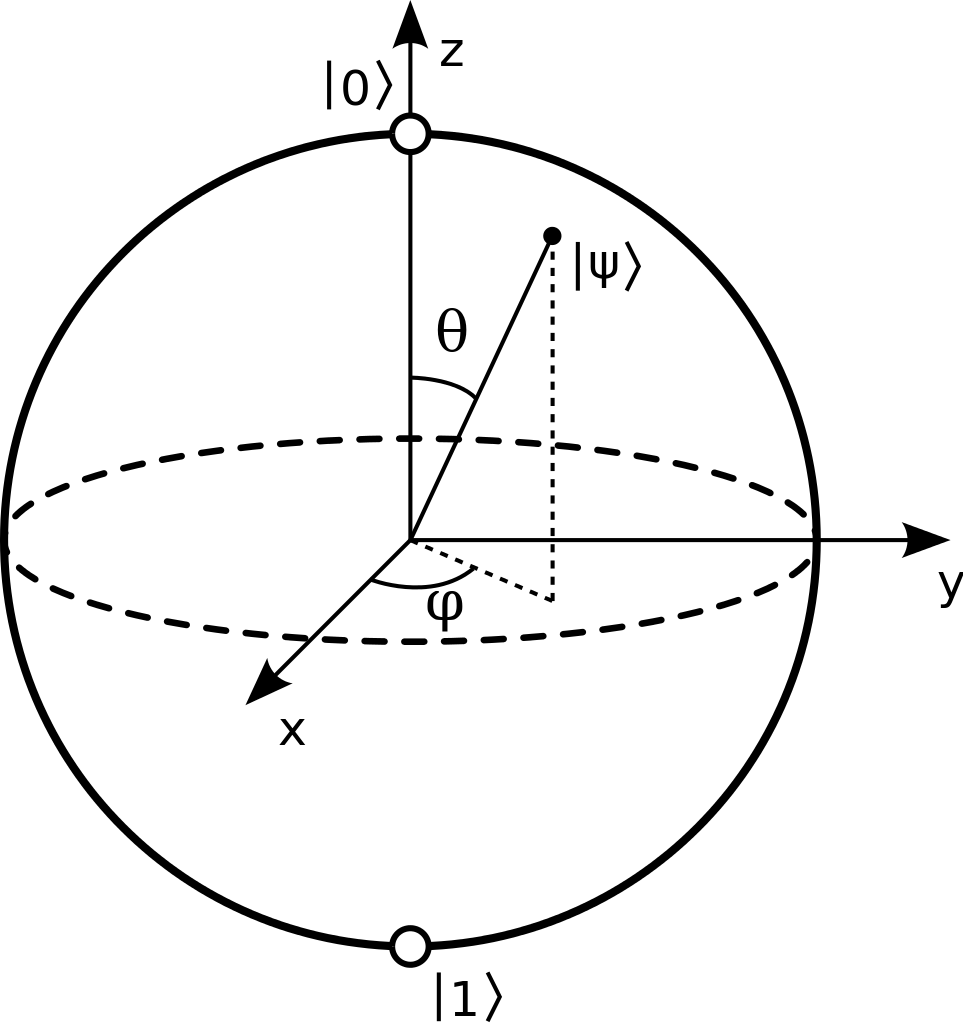

假设 Alice \text{Alice} Alice

∣ ψ ⟩ = α ∣ 0 ⟩ + β ∣ 1 ⟩ |\psi\rangle = \alpha |0\rangle + \beta |1\rangle

∣ ψ ⟩ = α ∣0 ⟩ + β ∣1 ⟩

step1 :前两个量子门可产生贝尔态

∣ ψ + ⟩ = 1 2 ( ∣ 01 ⟩ + ∣ 10 ⟩ ) = C N O T ( H ⊗ I ) ∣ 01 ⟩ |\psi^+\rangle=\frac{1}{\sqrt{2}}\left(|01\rangle+|10\rangle\right)=\mathrm{CNOT}(H\otimes I)|01\rangle

∣ ψ + ⟩ = 2 1 ( ∣01 ⟩ + ∣10 ⟩ ) = CNOT ( H ⊗ I ) ∣01 ⟩

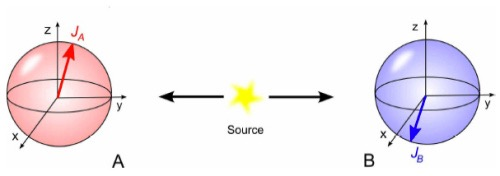

这个 EPR \text{EPR} EPR Alice \text{Alice} Alice Bob \text{Bob} Bob Alice \text{Alice} Alice EPR \text{EPR} EPR Bob \text{Bob} Bob EPR \text{EPR} EPR

∣ ψ ⟩ ⊗ ∣ ψ + ⟩ = ( α ∣ 0 ⟩ + β ∣ 1 ⟩ ) ⊗ 1 2 ( ∣ 01 ⟩ + ∣ 10 ⟩ ) = α 2 ( ∣ 001 ⟩ + ∣ 010 ⟩ ) + β 2 ( ∣ 101 ⟩ + ∣ 110 ⟩ ) \begin{aligned}

|\psi\rangle\otimes|\psi^{+}\rangle & =\quad(\alpha|0\rangle+\beta|1\rangle)\otimes\frac{1}{\sqrt{2}}\left(|01\rangle+|10\rangle\right) \\

& =\quad\frac{\alpha}{\sqrt{2}}\left(|001\rangle+|010\rangle\right)+\frac{\beta}{\sqrt{2}}\left(|101\rangle+|110\rangle\right)

\end{aligned} ∣ ψ ⟩ ⊗ ∣ ψ + ⟩ = ( α ∣0 ⟩ + β ∣1 ⟩) ⊗ 2 1 ( ∣01 ⟩ + ∣10 ⟩ ) = 2 α ( ∣001 ⟩ + ∣010 ⟩ ) + 2 β ( ∣101 ⟩ + ∣110 ⟩ )

前两个 qubit \text{qubit} qubit Alice \text{Alice} Alice q u b i t qubit q u bi t Bob \text{Bob} Bob α \alpha α β \beta β Alice \text{Alice} Alice qubit \text{qubit} qubit Bob \text{Bob} Bob qubit \text{qubit} qubit

step2 :Alice \text{Alice} Alice qubit \text{qubit} qubit

∣ ψ ⟩ ⊗ ∣ ψ + ⟩ = α 2 ( ∣ ϕ + ⟩ + ∣ ϕ − ⟩ ) ∣ 1 ⟩ + α 2 ( ∣ ψ + ⟩ + ∣ ψ − ⟩ ) ∣ 0 ⟩ + β 2 ( ∣ ψ + ⟩ − ∣ ψ − ⟩ ) ∣ 1 ⟩ + β 2 ( ∣ ϕ + ⟩ − ∣ ϕ − ⟩ ) ∣ 0 ⟩ = 1 2 ∣ ψ + ⟩ ( α ∣ 0 ⟩ + β ∣ 1 ⟩ ) + 1 2 ∣ ψ − ⟩ ( α ∣ 0 ⟩ − β ∣ 1 ⟩ ) + 1 2 ∣ ϕ + ⟩ ( α ∣ 1 ⟩ + β ∣ 0 ⟩ ) + 1 2 ∣ ϕ − ⟩ ( α ∣ 1 ⟩ − β ∣ 0 ⟩ ) \begin{aligned}

|\psi\rangle\otimes|\psi^{+}\rangle &

={\frac{\alpha}{2}\left(|\phi^{+}\rangle+|\phi^{-}\rangle\right)|1\rangle+\frac{\alpha}{2}\left(|\psi^{+}\rangle+|\psi^{-}\rangle\right)|0\rangle}

\\

& \quad+\frac{\beta}{2}\left(|\psi^{+}\rangle-|\psi^{-}\rangle\right)|1\rangle+\frac{\beta}{2}\left(|\phi^{+}\rangle-|\phi^{-}\rangle\right)|0\rangle \\

& =\frac{1}{2}|\psi^{+}\rangle(\alpha|0\rangle+\beta|1\rangle)+\frac{1}{2}|\psi^{-}\rangle(\alpha|0\rangle-\beta|1\rangle) \\

& \quad+\frac{1}{2}|\phi^{+}\rangle\left(\alpha|1\rangle+\beta|0\rangle\right)+\frac{1}{2}|\phi^{-}\rangle\left(\alpha|1\rangle-\beta|0\rangle\right)

\end{aligned} ∣ ψ ⟩ ⊗ ∣ ψ + ⟩ = 2 α ( ∣ ϕ + ⟩ + ∣ ϕ − ⟩ ) ∣1 ⟩ + 2 α ( ∣ ψ + ⟩ + ∣ ψ − ⟩ ) ∣0 ⟩ + 2 β ( ∣ ψ + ⟩ − ∣ ψ − ⟩ ) ∣1 ⟩ + 2 β ( ∣ ϕ + ⟩ − ∣ ϕ − ⟩ ) ∣0 ⟩ = 2 1 ∣ ψ + ⟩ ( α ∣0 ⟩ + β ∣1 ⟩) + 2 1 ∣ ψ − ⟩ ( α ∣0 ⟩ − β ∣1 ⟩) + 2 1 ∣ ϕ + ⟩ ( α ∣1 ⟩ + β ∣0 ⟩ ) + 2 1 ∣ ϕ − ⟩ ( α ∣1 ⟩ − β ∣0 ⟩ )

这时,只要Alice \text{Alice} Alice 1 / 4 1/4 1/4 ∣ ψ + ⟩ , ∣ ψ − ⟩ , ∣ ϕ + ⟩ , ∣ ϕ − ⟩ |\psi^{+}\rangle,|\psi^{-}\rangle,|\phi^{+}\rangle,|\phi^{-}\rangle ∣ ψ + ⟩ , ∣ ψ − ⟩ , ∣ ϕ + ⟩ , ∣ ϕ − ⟩ Bob \text{Bob} Bob qubit \text{qubit} qubit

我们是无法通过某个测量仪器读取一个纠态的,但是通过以下幺正变换,贝尔测量就能转换为计算基中的标准测量

B = ( H ⊗ I ) C N O T B=(H\otimes I)\mathrm{CNOT}

B = ( H ⊗ I ) CNOT

从线路图中可以看出,这个幺正操作和纠缠态的产生互为逆操作,能够将贝尔态转换为计算基态,∣ ϕ + ⟩ → ∣ 00 ⟩ \ket{\phi^+} \to \ket{00} ∣ ϕ + ⟩ → ∣ 00 ⟩ ∣ ψ + ⟩ → ∣ 01 ⟩ \ket{\psi^+} \to \ket{01} ∣ ψ + ⟩ → ∣ 01 ⟩ ∣ ϕ − ⟩ → ∣ 10 ⟩ \ket{\phi^-} \to \ket{10} ∣ ϕ − ⟩ → ∣ 10 ⟩ ∣ ψ − ⟩ → ∣ 11 ⟩ \ket{\psi^-} \to \ket{11} ∣ ψ − ⟩ → ∣ 11 ⟩

B ∣ ψ ⟩ ⊗ ∣ ψ + ⟩ = 1 2 ∣ 01 ⟩ ( α ∣ 0 ⟩ + β ∣ 1 ⟩ ) + 1 2 ∣ 11 ⟩ ( α ∣ 0 ⟩ − β ∣ 1 ⟩ ) + 1 2 ∣ 00 ⟩ ( α ∣ 1 ⟩ + β ∣ 0 ⟩ ) + 1 2 ∣ 10 ⟩ ( α ∣ 1 ⟩ − β ∣ 0 ⟩ ) \begin{aligned}

B|\psi\rangle\otimes|\psi^{+}\rangle & =\frac{1}{2}|01\rangle\left(\alpha|0\rangle+\beta|1\rangle\right)+\frac{1}{2}|11\rangle\left(\alpha|0\rangle-\beta|1\rangle\right) \\

& \quad+\frac{1}{2}|00\rangle\left(\alpha|1\rangle+\beta|0\rangle\right)+\frac{1}{2}|10\rangle\left(\alpha|1\rangle-\beta|0\rangle\right)

\end{aligned} B ∣ ψ ⟩ ⊗ ∣ ψ + ⟩ = 2 1 ∣01 ⟩ ( α ∣0 ⟩ + β ∣1 ⟩ ) + 2 1 ∣11 ⟩ ( α ∣0 ⟩ − β ∣1 ⟩ ) + 2 1 ∣00 ⟩ ( α ∣1 ⟩ + β ∣0 ⟩ ) + 2 1 ∣10 ⟩ ( α ∣1 ⟩ − β ∣0 ⟩ )

step3 :Alice \text{Alice} Alice 00 00 00 01 01 01 10 10 10 11 11 11 Bob \text{Bob} Bob

step4 :Alice \text{Alice} Alice Bob \text{Bob} Bob

step5 :根据 Alice \text{Alice} Alice Bob \text{Bob} Bob U U U ∣ ψ ⟩ = α ∣ 0 ⟩ + β ∣ 1 ⟩ |\psi\rangle = \alpha |0\rangle + \beta |1\rangle ∣ ψ ⟩ = α ∣0 ⟩ + β ∣1 ⟩

Alice \text{Alice} Alice Bob \text{Bob} Bob Bob \text{Bob} Bob Bob \text{Bob} Bob

01 01 01 α ∣ 0 ⟩ + β ∣ 1 ⟩ \alpha|0\rangle+\beta|1\rangle α ∣0 ⟩ + β ∣1 ⟩ I I I α ∣ 0 ⟩ + β ∣ 1 ⟩ \alpha|0\rangle+\beta|1\rangle α ∣0 ⟩ + β ∣1 ⟩

11 11 11 α ∣ 0 ⟩ − β ∣ 1 ⟩ \alpha|0\rangle-\beta|1\rangle α ∣0 ⟩ − β ∣1 ⟩ σ z \sigma_z σ z α ∣ 0 ⟩ + β ∣ 1 ⟩ \alpha|0\rangle+\beta|1\rangle α ∣0 ⟩ + β ∣1 ⟩

00 00 00 α ∣ 1 ⟩ + β ∣ 0 ⟩ \alpha|1\rangle+\beta|0\rangle α ∣1 ⟩ + β ∣0 ⟩ σ x \sigma_x σ x α ∣ 0 ⟩ + β ∣ 1 ⟩ \alpha|0\rangle+\beta|1\rangle α ∣0 ⟩ + β ∣1 ⟩

10 10 10 α ∣ 1 ⟩ − β ∣ 0 ⟩ \alpha|1\rangle-\beta|0\rangle α ∣1 ⟩ − β ∣0 ⟩ i σ y i\sigma_y i σ y α ∣ 0 ⟩ + β ∣ 1 ⟩ \alpha|0\rangle+\beta|1\rangle α ∣0 ⟩ + β ∣1 ⟩

传输的对象是量子态的信息,而不是量子态的实体。

量子隐形传态并不违反不可克隆定理,因为在传态过程中,原始量子态在 Alice \text{Alice} Alice

量子隐形传态需要经典信息的传输,因此其传输速度不能超过光速。